Zawartość

- Bez błędów, bez stresu - Twój przewodnik krok po kroku do tworzenia oprogramowania zmieniającego życie bez niszczenia życia

- Sprawdzanie infekcji

- Usuwanie złośliwego oprogramowania

- Zapobieganie atakom

Źródło: Anke Van Wyk / Dreamstime.com

Na wynos:

Czy naprawdę kontrolujesz, kto może Cię widzieć przez kamerę internetową? Na drugim końcu mogą znajdować się hakerzy, którzy czekają na wykorzystanie twoich prywatnych chwil.

Cyberprzestępcy stali się dość kreatywni w znajdowaniu sposobów na prześladowanie użytkowników.Obecnie istnieje oszałamiająca gama metod ataku, z których hakerzy mogą korzystać w celu wykorzystania urządzeń IoT, takich jak kamery, rejestratory DVR i elektroniczne nianie, w celu naruszenia bezpieczeństwa i prywatności.

Jedną z metod, która mogła latać pod radarem w ostatnich latach, ale nadal stanowi niepokojące zagrożenie, nawet dla zwykłych użytkowników, jest kamuflaż. Komputery PC i urządzenia mobilne wyposażone w kamery internetowe i mikrofony mogą zostać zainfekowane złośliwym oprogramowaniem, które umożliwia atakującym przechwycenie i przechwycenie kanałów wideo i audio. (Aby dowiedzieć się więcej na temat tego zagrożenia, zobacz Uwaga! Twoje urządzenia szpiegują Ciebie).

Hakerzy mogą zdalnie włączać te urządzenia peryferyjne, aby nagrywać, a nawet przesyłać strumieniowo wszystko, co mogą uchwycić, w tym prywatne chwile i rozmowy użytkowników. Mogą także wykorzystywać te nagrania do wyłudzania użytkowników, wykorzystując groźbę wycieku zawstydzających nagrań, aby ofiary zgodziły się na ich żądania.

W 2013 r. Amerykański haker użył kamuflażu u ponad stu kobiet, aby zebrać kompromitujące zdjęcia. W końcu został złapany i skazany na 18 miesięcy więzienia, ale sprawa pokazuje, jak tylko jeden napastnik może prześladować wielu użytkowników za pomocą złośliwego oprogramowania.

Biorąc pod uwagę powszechną dostępność inwazyjnego złośliwego oprogramowania zdolnego do przejęcia komputerowych urządzeń peryferyjnych, zagrożenie nadal istnieje.

Według rozwiązania antywirusowego i ochrony prywatności Powód Cyberbezpieczeństwo hakerzy mogą łatwo kupić narzędzia do zdalnego dostępu w ciemnej sieci za jedyne 40 USD.

Powód, CTO Andrew Newman, powiedział: „Nasze urządzenia pomagają nam pozostawać w kontakcie i być widocznymi w Internecie, ale mogą również stanowić zagrożenie bezpieczeństwa. Niestety hakerom zbyt łatwo jest atakować urządzenia takie jak kamery internetowe i naruszać naszą prywatność. Właśnie dlatego rozwiązania bezpieczeństwa muszą teraz obejmować ochronę prywatności oprócz zwykłych funkcji antymalware ”.

Jeśli martwisz się kamuflażem, oto jak sprawdzić złośliwe oprogramowanie aparatu i usunąć je z komputera.

Bez błędów, bez stresu - Twój przewodnik krok po kroku do tworzenia oprogramowania zmieniającego życie bez niszczenia życia

Nie możesz poprawić swoich umiejętności programistycznych, gdy nikt nie dba o jakość oprogramowania.

Sprawdzanie infekcji

Hakerzy bardzo sprytnie ukrywają i ukrywają złośliwe oprogramowanie, które instalują na komputerach. Złośliwe oprogramowanie może zmieniać nazwy plików i procesów, co utrudnia ręczne skanowanie w celu ich zidentyfikowania. Większość użytkowników nawet nie wie, że zostali już zhakowani.

Na szczęście istnieją sposoby, aby stwierdzić, czy komputer został uszkodzony. Niektóre typowe objawy złośliwego oprogramowania atakującego kamery internetowe to:

Światło kamery włącza się bez wyraźnego powodu. Możesz zauważyć, że wskaźnik LED kamery internetowej zaświeci się podczas nawiązywania połączeń wideo w aplikacjach do przesyłania wiadomości, takich jak Skype lub Viber. Jeśli zauważysz, że kontrolka aparatu świeci się, gdy żadna z tych prawidłowych aplikacji kamery internetowej nie jest uruchomiona, istnieje prawdopodobieństwo, że ktoś inny ma do niej dostęp.

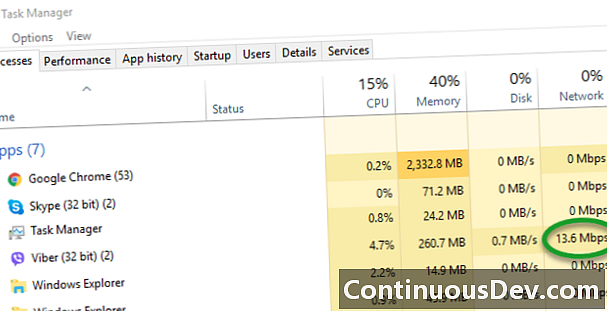

Niezwykły ruch sieciowy. Menedżer zadań Windows może szybko pokazać, które aplikacje uzyskują dostęp do sieci. W poniższym przykładzie Viber wykorzystuje przepustowość podczas przesyłania strumieniowego wideo podczas połączenia. Menedżer zadań pozwala także szybko zbadać inne aktywne procesy, które aktualnie korzystają z zasobów obliczeniowych. Zwróć uwagę na nietypowe procesy wykorzystujące sieć do oceny.

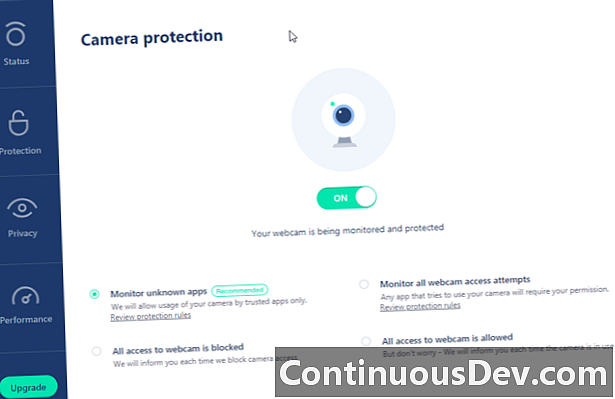

Powiadomienia z aktywnego monitorowania. Nowoczesne rozwiązania bezpieczeństwa oferują najlepsze funkcje, takie jak ochrona kamery internetowej. Na przykład powód natychmiast powiadamia użytkowników, jeśli aplikacja próbuje uzyskać dostęp do kamer internetowych lub mikrofonów lub je aktywować. Aktywne monitorowanie w czasie rzeczywistym umożliwia natychmiastowe powiadamianie użytkowników, aby mogli zatrzymać podejrzane działania kamery internetowej.

Wyniki skanowania w poszukiwaniu złośliwego oprogramowania. Możesz uruchamiać aplikacje antymalware, takie jak Reason Security, aby dalej sprawdzać, czy nie wykrywa złośliwego oprogramowania. Większość rozwiązań wykrywa teraz popularne narzędzia zdalnego dostępu, takie jak Blackshades. Twoje rozwiązanie antymalware powinno być w stanie sprawdzać pamięć, procesy uruchamiania, pliki systemowe, pamięć podręczną przeglądarki i wtyczki oraz zainstalowane aplikacje pod kątem obecności złośliwych procesów.

Usuwanie złośliwego oprogramowania

Jeśli kiedykolwiek poczujesz, że kamera internetowa może być zagrożona, podejmij niezbędne kroki, aby rozwiązać problem. Ważne jest, aby łatwo usuwać zagrożenia natychmiast po ich znalezieniu. Podczas układania rzeczy możesz położyć taśmę na kamerę internetową.

Dobre aplikacje antymalware nie tylko wykrywają zagrożenia, ale także mogą je wyłączać i usuwać z systemu. Większość aplikacji udostępnia dwie opcje postępowania z wykrytymi zagrożeniami:

Kwarantanna. Podejrzane pliki są przenoszone do izolowanej przestrzeni, w której nie wolno ich uruchamiać ani uzyskiwać do nich dostępu przez inne procesy, skutecznie powstrzymując je przed dalszymi szkodami. W rzadkich przypadkach nawet legalne aplikacje mogą zostać oznaczone jako złośliwe. Są to tak zwane fałszywe alarmy. Umieszczenie wykrytych zagrożeń w kwarantannie daje możliwość przeglądania i przywracania plików na wypadek, gdyby były to prawidłowe aplikacje i pliki systemowe.

Usunięcie. Aplikacja bezpiecznie kończy złośliwe procesy i całkowicie usuwa pliki związane ze złośliwym oprogramowaniem z komputera.

Zapobieganie atakom

Camfecting nie jest zagrożeniem, które nikt nie powinien lekceważyć. Obecnie atakujący zwykle używają zautomatyzowanych narzędzi, aby pomóc im skompromitować jak najwięcej systemów. Jeśli nie chcesz ryzykować transmisji swojego życia prywatnego i danych, aby świat je zobaczył, postaraj się ćwiczyć bezpieczne korzystanie z komputera.

Newman radzi: „Jak w przypadku większości rzeczy, zapobieganie jest zawsze lepsze niż leczenie. Konwencjonalne skanery złośliwego oprogramowania nie oddają rzeczywistości współczesnego komputera. Opłaca się inwestować w kompleksowe rozwiązanie bezpieczeństwa, które oprócz zapewniania ochrony przed złośliwym oprogramowaniem w czasie rzeczywistym, chroni również komunikację i czynności związane z przeglądaniem. ”(Ochrona urządzeń IoT przed zagrożeniami jest bardzo ważna. Dowiedz się, jak to zrobić w 6 poradach dotyczących zabezpieczania urządzenia IoT .)

Wiedząc, że Twoje zdjęcia z kamery są zawsze bezpieczne, możesz być pewny, że żadne dane o tobie nie mogą zostać wykorzystane do wyłudzenia lub zawstydzenia.