Zawartość

- Czy Gmail nie jest już zaszyfrowany?

- Szyfrowanie całościowe nie jest nowe

- Co to jest Google End-to-End?

- Czym nie jest Google od końca do końca

- Kilka przydatnych wskazówek na temat szyfrowania

- Wygoda jest kluczem

Źródło: Spectral-design / Dreamstime.com

Na wynos:

Google stara się, aby szyfrowanie typu end-to-end było proste w użyciu. Tak będzie, ale są zastrzeżenia.

Nazywanie tego FUD może być nieco mocne, ale z pewnością istnieje duże zamieszanie dotyczące rozszerzenia Google Chrome ogłoszonego 3 czerwca 2014 r., Zwanego End-to-End. Po zwolnieniu rozszerzenie pozwoli na pełne szyfrowanie s. Brzmi dość prosto, prawda? Ale tam zaczyna się zamieszanie, ponieważ większość ludzi miała wrażenie, że Gmail jest już zaszyfrowany. I oni są. Cóż, trochę ...Czy Gmail nie jest już zaszyfrowany?

Najprostszym sposobem wyjaśnienia obecnego szyfrowania Gmaila jest przemyślenie podróży z komputera użytkownika do adresata. Podczas transportu cyfrowe są szyfrowane przez Transport Layer Security (TLS), protokół zapewniający bezpieczeństwo między aplikacjami klient / serwer, które komunikują się ze sobą przez Internet.Błędne przekonanie pojawia się, gdy odpoczywa na serwerze pośredniczącym lub odbiorcy. W tych punktach nie jest szyfrowany. Innym razem nie jest szyfrowany, jeśli program odbiorcy nie akceptuje HTTPS (przy użyciu TLS). Dlatego eksperci twierdzą, że obecne szyfrowanie Gmaila nie jest „end-to-end”.

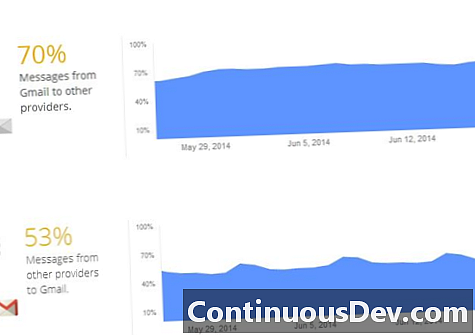

Google śledzi liczbę wysłanych Gmailów, które są szyfrowane podczas transportu, a także liczbę wiadomości otrzymanych przez użytkowników Gmaila, które są również szyfrowane podczas transportu. Jak pokazano w poniższym raporcie, nawet 50 procent Gmaila nie jest szyfrowanych.

Szyfrowanie całościowe nie jest nowe

Co ciekawe, istnieją prawdziwe aplikacje szyfrujące typu end-to-end, ale w żadnym wypadku nie są one popularne. Dwa przykłady to PGP i GnuPG. PGP jest szczególnie interesujące, ponieważ jego twórca, Phil Zimmermann, miał poważne kłopoty z rządem USA, kiedy po raz pierwszy stworzył PGP. Powód? PGP było zbyt skuteczne.

Pytanie brzmi: jeśli można szyfrować od początku do końca, dlaczego ludzie go nie używają? Odpowiedź: gdy wygoda i bezpieczeństwo kolidują, wygoda zwykle wygrywa. A obecnie szyfrowanie jest skomplikowane w konfiguracji i trudne w użyciu. Do niedawna ludzie nie martwili się także szyfrowaniem. (Dowiedz się więcej o prywatności i bezpieczeństwie w sekcji Co powinieneś wiedzieć o swojej prywatności w Internecie).

Kolejną komplikacją związaną z szyfrowaniem typu end-to-end jest to, że obie strony potrzebują zgodnego oprogramowania do szyfrowania. Jeśli programy nie są kompatybilne, nie zostaną odszyfrowane. Tak więc, zamiast ryzykować brak odczytu, większość użytkowników nie zawraca sobie głowy szyfrowaniem.

Co to jest Google End-to-End?

Programiści Google zdają sobie sprawę z powyższych problemów i stworzyli proces szyfrowania przyjazny dla użytkownika, „rozszerzenie Chrome, które pomaga szyfrować, deszyfrować, podpisywać cyfrowo i weryfikować podpisane w przeglądarce za pomocą OpenPGP”. Spowodowałoby to umieszczenie nowej wersji szyfrowania Google w kategorii „end-to-end”.Rozszerzenie szyfrowania Google natychmiast wzbudziło zainteresowanie społeczności zajmującej się prywatnością. Jeśli End-to-End robi to, co mówi Google, to rozszerzenie uniemożliwi Google skanowanie ciała, co Google robi teraz i rozważa strumień przychodów. We wpisie na blogu z 11 czerwca Jim Ivers, główny strateg ds. Bezpieczeństwa w Covata, oferuje oferty i wyjaśnienia.

„Zakładam, że Google jest skłonny wymienić to, co stracą w zaszyfrowanych danych, aby zatrzymać klientów w ekosystemie Google, ponieważ wydaje się, że martwi się ich prywatnością”, pisze Ivers.

Czym nie jest Google od końca do końca

Eksperci od szyfrowania kopali już opony w rozszerzenie, a pojawiło się kilka potencjalnych problemów. Ponieważ jest to rozszerzenie do Chrome, proces szyfrowania będzie wymagał od odbiorcy i odbiorcy korzystania z przeglądarek Chrome. Ostatnim razem, gdy sprawdzałem, Chrome był używany przez mniej niż 50 procent osób w Internecie.Inne problemy to to, że Google End-to-End nie jest obsługiwany na urządzeniach mobilnych; Wygląda na to, że załączniki pozostaną na razie niezaszyfrowane. Ogólnie rzecz biorąc, istnieje wystarczająca liczba punktów ujemnych, aby dać ekspertom powód, by wątpić w adopcję na dużą skalę.

Kilka przydatnych wskazówek na temat szyfrowania

Cały pomysł szyfrowania polega na zachowaniu prywatności między odbiorcą a odbiorcą. Jedną rzeczą, którą powinien wziąć pod uwagę jest to, co jeśli osoba, która otrzyma zaszyfrowane, przekaże je bez szyfrowania? Jeśli jest to wystarczająco ważne, er może chcieć uruchomić pewne elementy sterujące, które pozwalają odbiorcy tylko przeglądać, ale nie kopiować ani zapisywać.„Lekcje są jasne: strzeż się dużych sprzedawców ekosystemów niosących prezenty, uważnie przeczytaj szczegółowe informacje o licznych zastrzeżeniach i wyjątkach oraz przyjrzyj się całościowo szyfrowaniu”, pisze Ivers. To dobra rada, zwłaszcza jeśli weźmiesz pod uwagę, ile brakuje w nowym rozszerzeniu szyfrowania Googles.Oczywiście najważniejszą rzeczą, której brakuje przy wdrażaniu wszelkiego rodzaju szyfrowania typu end-to-end, jest wygoda.

Wygoda jest kluczem

Google ma nadzieję, że dzięki nowej usłudze Chrome kompleksowe szyfrowanie stanie się łatwą opcją dla użytkowników. Mimo to Google jest realistyczny. Stephan Somogyi, menedżer produktu, bezpieczeństwa i prywatności powiedział: „Zdajemy sobie sprawę, że tego rodzaju szyfrowanie będzie prawdopodobnie używane tylko w przypadku bardzo wrażliwych danych lub osób potrzebujących dodatkowej ochrony”.Google twierdzi, że End-to-End wciąż był wersją alfa i jest dostępny tylko dla społeczności programistów. Firma powiedziała, że gdy uznają, że rozszerzenie jest gotowe i wolne od błędów, udostępnią je w sklepie Chrome Web Store. To niedoskonałe rozwiązanie w zakresie bezpieczeństwa, ale wciąż bardziej bezpieczne. Pytanie brzmi: czy ktoś będzie chciał go zainstalować?